CBP-voorzitter Jacob Kohnstamm

CBP-voorzitter Jacob Kohnstamm

Vervoersmaatschappijen NS en de Rotterdamse Elektrische Tram (RET) zijn het vorig jaar stevig aan hun taas getrokken vanwege overtreding van de wet bescherming persoonsgegevens, zo blijkt uit het onlangs verschenen jaarverslag van het College Bescherming Persoonsgegevens (CBP). De RET moest € 120 000 en NS € 125 000 betalen omdat ze de reisgegevens van hun klanten langer dan 24 maanden bewaarden. Beide bedrijven zouden de illegale gegevens hebben gewist en de boete hebben betaald. Het Amsterdamse vervoersbedrijf GVB heeft bezwaar aangetekend tegen de dwangsom. Die rechtzaak loopt nog.

Het vorig jaar heeft het CBP in 58 gevallen onderzoek gedaan naar overtreding van de wet bescherming persoonsgegevens en in 15 gevallen was het raak. Albert Heijn ging volgens het CBP te ver door in “Mijn bonus” gepersonifieerde aanbiedingen te doen op basis van het aankoopgedrag van de klant. Daar had AH toestemming van de klant voor moeten vragen. De winkelketen lijkt zijn leven gebeterd te hebben en is vooralsnog gestopt met de actie. Ook bleek dat AH anonieme bonuskaarten op naam bracht, nadat een houder van de anonieme kaart een webaankoop bij het bedrijf had gedaan en zijn anonieme kaart had gebruikt. Ook dat achtte het College niet in de haak en AH heeft nu op het web gezet wanneer anoniem niet meer anoniem is.

Ook de populaire mobiele dienst Whatsapp moest er aan geloven. Via het progje verstuurde berichten zijn niet versleuteld en kunnen, zonder dat de verzender of ontvanger dat merkt, door derden worden gelezen. Ernstiger is dat Whatsapp eist toegang te hebben tot het hele telefoonboek van de gebruikers (dus ook die van niet-whatsappers). Die kunnen niet kiezen. Alleen in iOS 6 van de iPhone van Apple is de gebruiker de baas. De versleuteling is inmiddels een feit, maar hoe en of Whatsapp de telefoonroof gaat beteugelen moet nog worden afgewacht. Het CBP en zijn Canadese collega-instituut, die samen het onderzoek hebben uitgevoerd, houden de vinger aan de pols.

Het jaarverslag maakt duidelijk hoe wijdverbreid het probleem van de bescherming van de privesfeer ligt. Dat geldt voor politiediensten zoals de centrale inlichtingeneenheden (cie) waar gegevens van ‘cliënten’ van de politie (te lang) worden bewaard, voor de gezondheidszorg, maar ook voor particuliere bedrijven en de belastingdienst, die onbekommerd inkomensgegevens verstrekt om het scheefwonen tegen te gaan. Uit het jaarverslag rijst het beeld op dat er veel verzameld, gekoppeld en ingezien wordt.

Het CBP zal het lopende jaar speciale aandacht besteden aan de transparantie van gegevensverwerkingen, toestemming van burgers, doelbinding en beveiliging. Daarnaast richt het College zich op profilering, bescherming van medische gegevens, gegevensverwerking binnen de arbeidsrelatie en bescherming van persoonsgegevens van kinderen, zo meldt de webstek.

We blijven het CBP met grote aandacht volgen.

Bron: Jaarverslag CBP

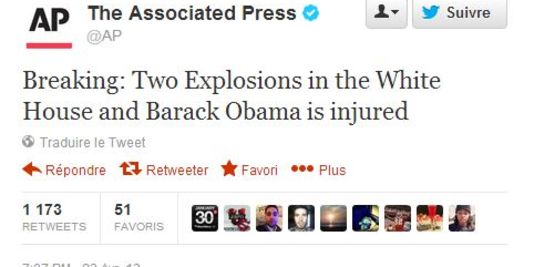

Het Witte Huis is met bommen bestookt en Obama is gewond, dat stond gister op het Twitter-profiel van het Amerikaanse persbureau

Het Witte Huis is met bommen bestookt en Obama is gewond, dat stond gister op het Twitter-profiel van het Amerikaanse persbureau

CBP-voorzitter Jacob Kohnstamm

CBP-voorzitter Jacob Kohnstamm Weibo

Weibo