Project Glasswing zou programmatuur ki-bestendig moeten maken (afb: anthropic.com.glasswing)

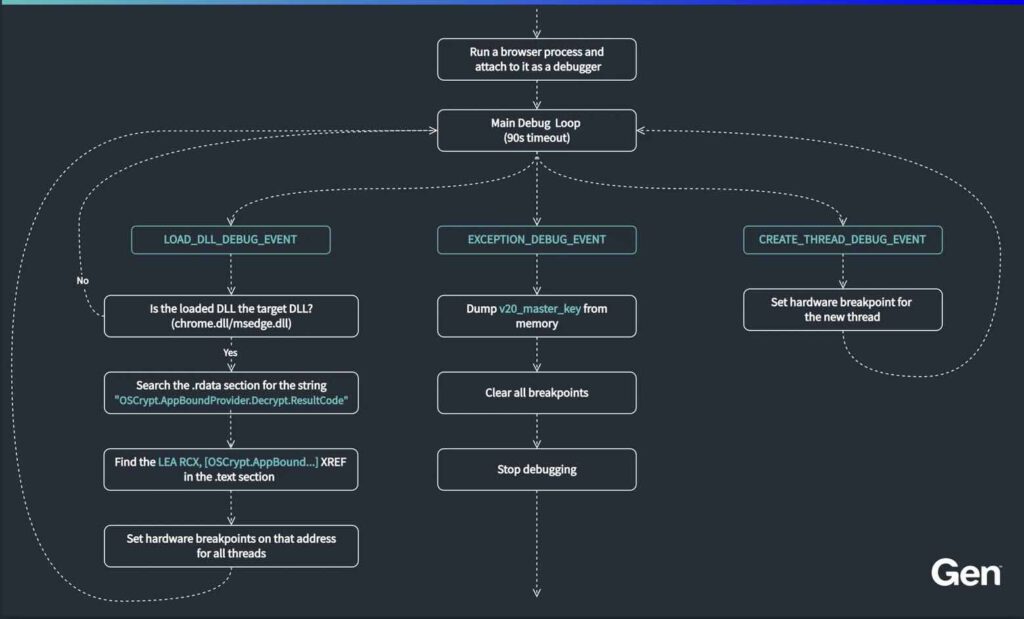

Een van de bedreigingen die kunstmatige intelligentie inhouden is de bedreiging van de webbeveiliging. Anthropic heeft zijn nieuwe systeem Claude Mythos Preview in een ‘kluis’ gezet, maar volgens deskundigen is er geen ontkomen meer aan. Met behulp van ki zullen de webaanvallen listiger en verwoestender worden, denken die. Daar helpt geen moedertje lief meer aan. Lees verder

Telecombedrijf Ben

Telecombedrijf Ben  Metamedewerkers zouden

Metamedewerkers zouden