Het besturingssysteem voor Android-telefoons bevatte een lek, zo werd twee weken geleden ontdekt. Google heeft het lek gerepareerd, maar alleen voor de meest recente versies van Android. Volgens het Franse webblad Futura-Sciences zouden nog steeds zo’n 60% van de Android-telefoons kwetsbaar zijn voor inbraak. Dat zou volgens Google te maken hebben met technische onoverkomenlijkheden.

Het besturingssysteem voor Android-telefoons bevatte een lek, zo werd twee weken geleden ontdekt. Google heeft het lek gerepareerd, maar alleen voor de meest recente versies van Android. Volgens het Franse webblad Futura-Sciences zouden nog steeds zo’n 60% van de Android-telefoons kwetsbaar zijn voor inbraak. Dat zou volgens Google te maken hebben met technische onoverkomenlijkheden.

Lees verder

Tag archieven: Android

Twitter krijgt $-tekens in de ogen

Je moet steeds meer op je tellen gaan passen op het wereldwijde web. Google is van een groepje idealisten verworden tot een gegevensslurpende moloch, die alleen met de mond belijdt dat ie zich druk maakt om jouw privacy. Twitter was ook een aardig idee om constant tegen elkaar aan te ouwehoeren, maar het grote Twitter wil maar geen geld opleveren. Dus gaan we het anders aanpakken, zal Twitter-baas Dick Costolo gedacht hebben. Het bedrijf heeft een mooi kistje met gereedschap voor ontwikkelaars van toepassingen gemaakt, Fabric. Daarmee probeert Twitter via apps in jouw telefoon binnen te dringen, met als doel het grote geld. De ontwikkelaars wordt als worst een deel van de winst voorgehouden.

Lees verder

De gretige apps

Lees verder

Apple-foon gevaar Chinese veiligheid (?)

Volgens de Chinese staatszender CCTV zou de iPhone van Apple een bedreiging voor de nationale veiligheid van China zijn, omdat daarmee de gebruikers zijn te lokaliseren. Dat lijkt me voor de Chinese veiligheidsdiensten juist een prima functie, maar kennelijk denkt niet iedereen in China dat.

Volgens de Chinese staatszender CCTV zou de iPhone van Apple een bedreiging voor de nationale veiligheid van China zijn, omdat daarmee de gebruikers zijn te lokaliseren. Dat lijkt me voor de Chinese veiligheidsdiensten juist een prima functie, maar kennelijk denkt niet iedereen in China dat.

Lees verder

En ja hoor, de NSA misbruikt ook je apps

Het mag geen verwondering wekken dat, zo meldt de Britse krant the Guardian, de Amerikaanse veiligheidsdienst NSA en zijn Britse kompaan in de boosheid GCHQ bij hun spionageactiviteiten ruim misbruik gemaakt hebben van de kwetsbaarheden van de toepassingen op de mobiele telefoons. Het zou dan onder meer gaan om het spel Angry Birds en het populaire routeprogramma Google Maps.

Lees verder

Gegevens Snapchat gestolen

Er lijkt geen einde te komen aan het kraken en lekken in de webwereld. Net blijkt dat de Twitter- en Facebookprofielen van Skype zijn gekraakt of nu wordt al weer bekend dat gegevens van 4,6 miljoen gebruikers van Snapchat zijn gestolen via een lek in de beveiliging. Die gegevens werden openbaar gemaakt via SnapchatDB.info, maar die stek is al weer van het web gehaald. Snapchat is een telefoondienst voor het delen van kiekjes. Tenminste een lid van de redactie van het webblad TechCrunch is het slachtoffer van de roof geworden en mogelijk ook oprichter Evan Spiegel. Lees verder

Er lijkt geen einde te komen aan het kraken en lekken in de webwereld. Net blijkt dat de Twitter- en Facebookprofielen van Skype zijn gekraakt of nu wordt al weer bekend dat gegevens van 4,6 miljoen gebruikers van Snapchat zijn gestolen via een lek in de beveiliging. Die gegevens werden openbaar gemaakt via SnapchatDB.info, maar die stek is al weer van het web gehaald. Snapchat is een telefoondienst voor het delen van kiekjes. Tenminste een lid van de redactie van het webblad TechCrunch is het slachtoffer van de roof geworden en mogelijk ook oprichter Evan Spiegel. Lees verder

Antivirus voor Android makkelijk te omzeilen

Het wordt steeds lastiger om met je elektronische speeltjes onbespied te spelen. Overal loert gevaar. Denk je dat je je mooie Android-slimtel afdoende hebt afgeschermd tegen allerlei viraal gespuis, blijkt daar geen deuk van te kloppen. Onderzoekers van de Amerikaanse Northwestern-universiteit hebben samen met onderzoekers van de staatsuniversiteit van Noord-Carolina antivirus-progjes voor de kekke Googletelefoon bekeken en kwamen tot de conclusie dat ze zonder al te veel problemen konden worden omzeild, zelfs met de simpelste truucjes. Prof. Yan Chen noemt dat verrassend. “Veel van deze producten zijn blind voor aanvallen die zelfs tieners kunnen bedenken.”

De onderzoekers namen zes bekende virussen en met behulp van DroidChameleon veranderden ze de virussen een beetje, terwijl ze dezelfde bedreiging vormden. Tientallen van die ‘gemuteerde’ virussen werden op de antivirus-projes losgelaten. Die hadden daar vaak geen verweer tegen.

De antivirusprogramma’s werken met te simpele regeltjes en zouden meer met geavanceerde statistische methodes moeten werken, vinden de onderzoekers. Slechts een van de tien onderzochte programma’s doet dat, maar kennelijk niet met succes (gegeven het resultaat van het onderzoek).

De onderzoekers hadden Android genomen, omdat dat het meest verbreid is, maar zijn benadrukten dat dat niet betekent dat het bij andere besturingssystemen beter zou zijn.

Bron: Science Daily

Kun je vliegtuigen met Android kapen?

Blijkens een bericht in de Volkskrant zijn Kamerleden bang dat ook vliegtuigen elektronisch te kapen zijn.

Wassila Hachchi (D66) heeft staatssecretaris Wilma Mansveld gevraagd daar uitsluitsel over te geven.

De kwetsbaarheid van het vliegverkeer is de wereld in gekomen door uitspraken van beveiligingsdeskundige en opgeleid piloot Hugo Teso op het Hack in the Box-congres in Amsterdam, dat je met een app op een simpele Android-telefoon (PlaneSploit) het ‘roer’ van een vliegtuig kunt overnemen. Hij maakt daarbij misbruik van twee notoir onbetrouwbare communicatiesystemen in een vliegtuig: ADS-B dat informatie over het vliegtuig naar de luchtverkeersleiding stuurt en waarover het vlucht- en weergegevens ontvangt en ACARS dat berichten uitwisselt tussen vliegtuigen onderling en met vluchtleiders via radio en satelliet. Die systemen zijn gevoelig voor passieve en actieve aanvallen. Teso gebruikte ADS-B om doelen te kiezen en ACARS om gegevens te verzamelen over de boordcomputer en voor het afleveren van berichten om het ‘gedrag’ van het vliegtuig te beïnvloeden. Zo liet hij het vliegtuig een aantal opdrachten uitvoeren zoals “Ga hier heen’ en ‘Be punckish’ (een manier om vliegers aan te geven dat er stront aan de knikker is, compleet met knipperende lichten en alarmgeluid). Teso liet in zijn verhaal niet het achterste van zijn tong zien over de manier waarop hij was ingebroken.

Volgens Hachchi zou Teso beweert hebben dat hij de automatische piloot van het vliegtuig zou kunnen overnemen of laten neerstorten. Zij begrijpt niet waarom er in de luchtvaart met zulke oude en onbetrouwbare systemen wordt gewerkt, soms wel 40 jaar oud. Belangrijke barrière bij vernieuwing van dergelijke systemen in de luchtvaart is juist die veiligheid. De bestaande systemen hebben bewezen te werken en van de nieuwe moet dat nog maar eens worden aangetoond. Problemen bij de introductie van min of meer revolutionaire innovaties in de luchtvaart, zoals de A-380 van Airbus en de Dreamliner van Boeing, laten zien hoe gevoelig vernieuwing in die branche ligt.

Hachchi vindt dat Nederland in Europa moet aandringen op een snelle verbetering van de veiligheid van vliegtuigsystemen. “Nederland heeft een van de drukste luchthavens ter wereld, met onze veiligheid in de lucht moet niet gesjoemeld worden”, laat de Volkskrant haar zeggen.

Bron: De Volkskrant/net-security.org

De app-dief bespiedt

Een onderzoeksgroep van het instituut voor gegevensbeveiliging van de universiteit van Luxemburg, SNT, heeft samen met onderzoekers van de staatsuniversiteit van Pennsylvania en de TU Darmstadt een onderzoeksprijs van Google in de wacht gesleept ter grootte van $ 50 000. De onderzoekers kregen de prijs voor de ontwikkeling van een digitale spion die verraadt welke gegevens apps op mobiele telefoons gebruiken. Uiteraard gaat het dan om Android-telefoons, het eigen huismerk van Google. Het systeem geeft een gedetailleerd beeld van de communicatie van apps. Op die wijze kan de gebruiker zien of een app zich netjes gedraagt of dat die gegevens ‘kaapt’ die hij niet mag gebruiken, bijvoorbeeld door die via een andere app te benaderen. Zo zou een app die geen toegang heeft tot plaatsgegevens, die toch kunnen ophalen via een weerapp. Maandelijks komen er zo’n 10 000 apps voor Android-telefoons beschikbaar en niet al die aanbieders hebben, min of meer, eerzame bedoelingen met hun telprogjes.

Digitale lijfwacht

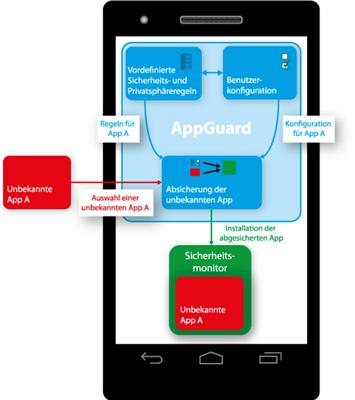

Het Duitse centrum voor it-veiligheid en privacy CISPA, onderdeel van de universiteit van Saarland, heeft een progje ontwikkeld waarmee de slimtelbezitter (smartphone) kan bekijken wat al die mooie appjes met de gegevens doen die op zijn telefoon staan. Hij/zij moet dan wel een Android-telefoon hebben. Met SRT-Appguard kan de gebruiker zien wat de app doet. Of die zijn telefoonboek plundert, verbinding met internet maakt of uitzoekt waar je je bevindt. De app-monitor is gratis binnen te halen.

Het Duitse centrum voor it-veiligheid en privacy CISPA, onderdeel van de universiteit van Saarland, heeft een progje ontwikkeld waarmee de slimtelbezitter (smartphone) kan bekijken wat al die mooie appjes met de gegevens doen die op zijn telefoon staan. Hij/zij moet dan wel een Android-telefoon hebben. Met SRT-Appguard kan de gebruiker zien wat de app doet. Of die zijn telefoonboek plundert, verbinding met internet maakt of uitzoekt waar je je bevindt. De app-monitor is gratis binnen te halen.

De monitor heeft alleen vat op apps die in Java geschreven zijn, die gebruik maken van een virtuele machine. In tegenstelling tot de andere besturingssystemen van telefoons is de virtuele machine bij Android vrij toegankelijk voor de apps. Daar maakt SRT Appguard gebruik van. Voor de toepassing (app) start, doorzoekt de monitor de virtuele machine op functies die beveiligings- en privacygevoelig zijn. Die functies kunnen dan gecontroleerd of zelfs helemaal geblokkeerd worden. SRT-Appguard zal op de komende CeBit in Düsseldorf (5 tot 9 maart) worden gedemonstreerd.

Bron: AlphaGalileo