De toegenomen webaanvallen heeft Zweden en Noorwegen huiverig gemaakt voor het afschaffen van bankbiljetten en munten. In een ‘geldloze’ maatschappij zou een aanval op het banksysteem wel eens rampzalig kunnen zijn voor een hele maatschappij, is de redenering. Lees verder

Categorie archieven: Geld

Rusland, China en Iran zouden samenwerken met webcriminelen

De cyberboeven (namen zijn van Microsoft) die landen zou helpen bij hun illegale cyberacties (afb: Microsoftrapport digitale dreigingen)

Volgens een rapport van Microsoft zouden Rusland, China en Iran steeds vaker gemene zaak maken met webcriminelen om andere landen digitaal aan te vallen. Overigens stelt Microsoft dat er voor die samenwerking geen hard bewijs is. Het rapport stel ook dat losgeldaanvallen bijna drie keer (2,75) zo vaak voorkwamen dan in de voorafgaande twaalf maanden (het rapport handelt over de twaalf maanden van juni 2023).

Lees verder

Indonesie weigert webafpersers 8 mln dollar te betalen

Pratama Persadha:…slecht beheer… (afb: stekom.ac.id)

Je breekt in in een computersysteem, versleutelt de gegevens en eist losgeld om de boel weer lopend te krijgen. Niet betalen, is dan het advies, omdat je daarmee misdaad lonend maakt en er bovendien niet van verzekerd ben dat je systeem weer goed zal functioneren (als er dan al geen gevoelige informatie is ontvreemd). Indonesië weigert 8 mln dollar (een dikke 7 mln euro) losgeld te betalen na een inbraak in het nationale datacentrum. Officieel, althans. Lees verder

E-krakers proberen Synnovis tot betaling te dwingen

Begin juni werden de computersystemen van de Britse medische dienstverlener Synnovis gekraakt waardoor diverse grote ziekenhuizen in groter Londen ernstig in de problemen werden gebracht. Daarbij zou zo’n 400 gigabyte aan patiëntgegevens zijn. Naar verluidt schijnen de krakers, een groep die Qilin is gedoopt, losgeld te hebben geëist ter waarde van 50 miljoen euro. Nu wordt die gestolen informatie stukje bij beetje gepubliceerd om de aangevallen organisatie(s?) tot betaling te dwingen.

Bron: le Monde

Politie haal verschillende botnetwerken van het web

In een grote internationale operatie van opsporings-autoriteiten zijn sinds dinsdag verschillende botnetwerken ontmanteld die een sleutelrol hadden in de wereldwijde cybercriminaliteit. Het gaat om de botnetwerken IcedID, Smokeloader, SystemBC, Pikabot en Bumblebee. In de afgelopen dagen werden er ook vier aanhoudingen en zestien doorzoekingen wereldwijd gedaan, waaronder een doorzoeking in Nederland. Acht verdachten werden aangeklaagd. Lees verder

In een grote internationale operatie van opsporings-autoriteiten zijn sinds dinsdag verschillende botnetwerken ontmanteld die een sleutelrol hadden in de wereldwijde cybercriminaliteit. Het gaat om de botnetwerken IcedID, Smokeloader, SystemBC, Pikabot en Bumblebee. In de afgelopen dagen werden er ook vier aanhoudingen en zestien doorzoekingen wereldwijd gedaan, waaronder een doorzoeking in Nederland. Acht verdachten werden aangeklaagd. Lees verder

Webaanvallen in EU dit jaar verdubbeld

Volgens Juhan Lepassaar, hoofd van de webveiligheidsorganisatie ENISA, is het aantal grootschalige webaanvallen in de EU fors toegenomen. Ten opzichte van 2023 zou die dit jaar zijn verdubbeld. Dat zou veel te maken hebben met de verkiezingen voor het Europarlement begin juni. Veel van die aanvallen zouden hun oorsprong in Rusland hebben.

Lees verder

Losgeldboeven van Cactus zijn ook actief in Nederland

Het lijkt er op dat sinds eind 2023 wereldwijd verschillende losgeldaanvallen zijn uitgevoerd door e-kraakgroep die Cactus is gedoopt. Het Nederlandse samenwerkingsverband Melissa heeft ontdekt dat tot en met maart minimaal tien Nederlandse organisaties slachtoffers zijn geweest van Cactus-aanvallen. Lees verder

Het lijkt er op dat sinds eind 2023 wereldwijd verschillende losgeldaanvallen zijn uitgevoerd door e-kraakgroep die Cactus is gedoopt. Het Nederlandse samenwerkingsverband Melissa heeft ontdekt dat tot en met maart minimaal tien Nederlandse organisaties slachtoffers zijn geweest van Cactus-aanvallen. Lees verder

LockBit-groep zweert door te gaan

De roemruchte e-kraakgroep die LockBit genoemd wordt heeft na de slag die opsporingsdiensten haar heeft toegebracht van zich laten horen. De groep stelt dat het de diensten niet gelukt is allen LockBitwebstekken uit de lucht gehaald te hebben. De groep zegt haar pijlen van nu af aan meer op de Amerikaanse overheid te richten. Lees verder

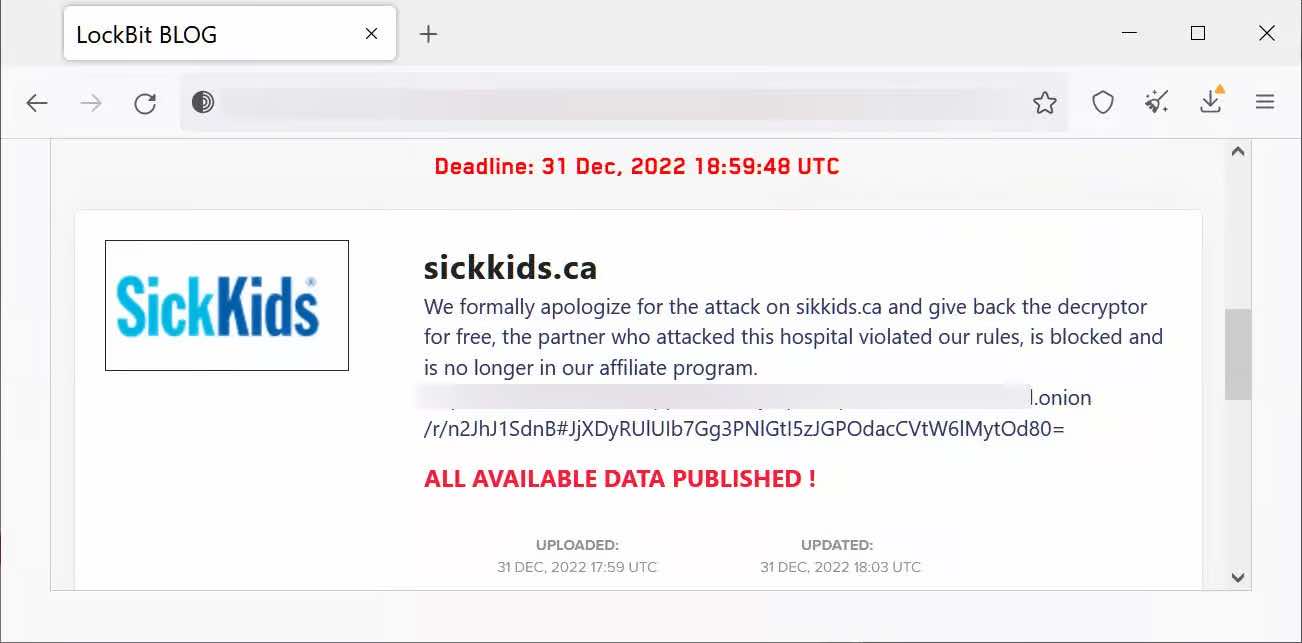

Netwerk LockBit-afpersers lamgelegd

Met de hartelijke verontschuldigingen van Lockbit voor de losgeldaanval op een Canadees kinderziekenhuis

Opsporingsdiensten uit diverse landen stellen de activiteiten van een bende webafpersers, bekend onder meer als de LockBit-groep, te hebben lamgelegd. Dat maakte het Britse misdaadagentschap (NCA) vandaag bekend. Sedert 2019 zou de groep, direct of indirect, verantwoordelijk zijn geweest voor duizenden lostgeldaanvallen over de hele wereld.

Lees verder

Losgeldaanvallen zouden in 2023 1 mrd euro hebben opgeleverd

Na een teruggang in 2022 zouden losgeldaanvallen het vorig jaar zo’n eenmiljard euro hebben opgeleverd voor webcriminelen, zo stelt het Amerikaanse bedrijf Chainalysis. Dat zou een nieuw hoogterecord zijn. Lees verder

Na een teruggang in 2022 zouden losgeldaanvallen het vorig jaar zo’n eenmiljard euro hebben opgeleverd voor webcriminelen, zo stelt het Amerikaanse bedrijf Chainalysis. Dat zou een nieuw hoogterecord zijn. Lees verder