Amerika beschuldigt, volgens een bericht in de New York Times, Iran van nieuwe webaanvallen. Die aanvallen zouden niet bedoeld zijn om informatie te stelen, maar om de boel in de Verenigde Staten te saboteren. Het zou gaan om elektricteitsbedrijven en bedrijven in de gas- en oliesector, maar de Amerikaanse overheid noemde verder geen bijzonderheden. Zoals eerder gemeld lijkt het er op of de Iraanse aanvallers wegen zoeken om de besturing van procescomputers over te nemen en/of bestanden te vernietigen. Of zij dat werk in opdracht van de Iraanse overheid doen konden de woordvoerders niet zeggen. Tot nu toe hebben de aanvallers nog geen succes gehad, maar het lijkt er op dat de vaardigheden van de Iraanse krakers zijn gegroeid.

Bron: New York Times

Het was al

Het was al

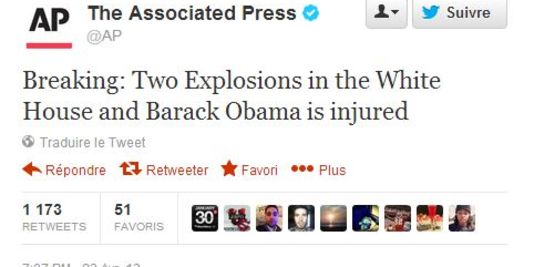

Het Witte Huis is met bommen bestookt en Obama is gewond, dat stond gister op het Twitter-profiel van het Amerikaanse persbureau

Het Witte Huis is met bommen bestookt en Obama is gewond, dat stond gister op het Twitter-profiel van het Amerikaanse persbureau