Bij al dat getier over de slechtheid van de overheidsdiensten die geacht worden onze veiligheid te waarborgen – en die zijn ook echt slecht – mag niet uit het oog verloren worden dat we, dat zijn de webgebruikers, zelf de zwakste schakel zijn. Als we al weten hoe onvoorzichtig we op het wereldwijde web opereren, dan hebben we nog vaak het, valse, idee dat we niks te verbergen hebben. De overheid heeft noch de ambitie noch de macht onze privacy te beschermen, dus dan zullen we dat zelf moeten doen, stelt ict-jurist Kees de Vey Mestdagh van de Rijksuniversiteit Groningen.

Lees verder

Categorie archieven: Kryptografie

Veilige webtoepassingen nog niet echt toppers

We kunnen steeds nauwkeuriger gevolgd worden en dat worden we ook. Dat heeft het NSA-schandaal maar al te duidelijk gemaakt, maar ook alle smoelenboeken en kwettercentra die constant morrelen aan wat we ooit ons privédomein waanden. Zowel overheidsdiensten (politie, NSA) als bedrijven (Facebook, Google enz.), op zoek naar nieuwe afzetgebieden, doen daar driftig aan mee, wat ze ook mogen beweren. Wij zijn zelf niet op de laatste plaats schuldig, want we plaatsen vaak zonder al te veel bedenkingen de intiemste dingen op het wereldwijde web. Dat roept een tegenbeweging op: bedrijven en individuen die zich tegen een al te nieuwsgierige overheid en bedrijven verzetten en daar middelen tegen verzinnen. Vooralsnog wil het allemaal nog niet erg groot(s) worden. Lees verder

We kunnen steeds nauwkeuriger gevolgd worden en dat worden we ook. Dat heeft het NSA-schandaal maar al te duidelijk gemaakt, maar ook alle smoelenboeken en kwettercentra die constant morrelen aan wat we ooit ons privédomein waanden. Zowel overheidsdiensten (politie, NSA) als bedrijven (Facebook, Google enz.), op zoek naar nieuwe afzetgebieden, doen daar driftig aan mee, wat ze ook mogen beweren. Wij zijn zelf niet op de laatste plaats schuldig, want we plaatsen vaak zonder al te veel bedenkingen de intiemste dingen op het wereldwijde web. Dat roept een tegenbeweging op: bedrijven en individuen die zich tegen een al te nieuwsgierige overheid en bedrijven verzetten en daar middelen tegen verzinnen. Vooralsnog wil het allemaal nog niet erg groot(s) worden. Lees verder

Versla de NSA (niet?) met ‘onleesbare’ letters

Het is, zegt de Koreaanse grafisch ontwerper Sang Mun, eerder een provocatie dan een echte oplossing, de ‘onleesbare’ letters die hij heeft ontworpen. Onleesbaar zijn ze niet, tenminste niet voor mensen. Computers hebben er problemen mee, althans, zo wil het Webblad Wired ons doen geloven. Mun, die tijdens zijn militaire dienst bij de NSA heeft gewerkt, heeft verschillende ‘onleesbare’ lettertypes gemaakt, waarbij ‘rommel’ rond de letter het voor een tekenherkenningsprogramma moeilijk maakt om te bepalen wat het is. De truc gaat dus eigenlijk alleen maar op voor ‘analoge’ letters zoals die in boeken voorkomen. Dat zijn eigenlijk plaatjes, die door een tekenherkenningsprogramma worden omgezet in digitale code voor dezelfde letter (of teken). Volgens mijn zeer ondeskundige mening is deze verdedigingslinie tegen de illegale nieuwsgierigheid van veiligheidsdiensten en andere ‘rondpokers’ dan ook tamelijk futiel. Berichten die je op je computer maakt, gebruiken digitale letters en daarbij maakt het dus niet uit welk lettertype daarbij is gebruikt. Het lettertype van Mun heet ZXX en komt in vier smaken die gratis zijn binnen te halen. Het heeft Mun een jaar gekost om ze te maken. Arme man. Zijn truc werkt natuurlijk wel als de teksten met de ‘onleesbare’ fonts worden gefotografeerd. De Koreaan zegt vooral geïnspireerd te zijn door de opdringerigheid van het nieuwste speeltje van Google: de Bril. Ondertussen werkt Mun al aan ZXX v2.0. Geheel in stijl.

Bron: Wired

Afluisteren moeilijker gemaakt met nieuw type kwantumkryptografie

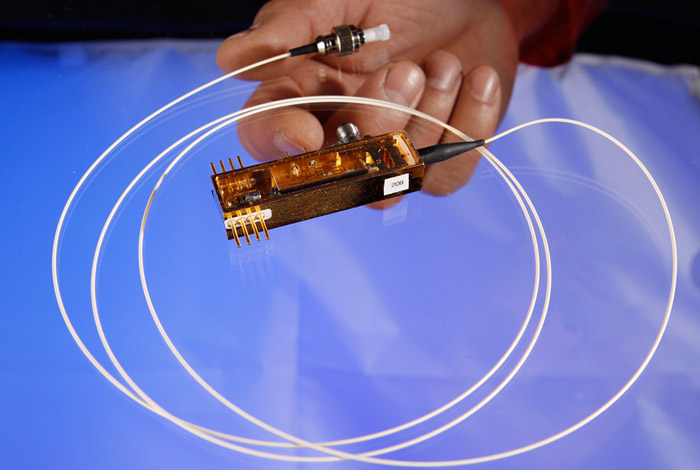

Onderzoekers van het Toshiba-lab in Cambridge (Engeland) hebben een artikel gepubliceerd in het wetenschaps-blad Nature over beveiliging van gegevens-uitwisseling. Ze zouden het voor elkaar hebben dat een groep gebruikers zich kan bedienen van coderingssleutels, gebaseerd op de experimentele techniek van de ‘kwantumsleutelverdeling’. Die techniek zou praktischer en minder duur zijn dan de bestaande versleutelingstechnieken die gebaseerd zijn op priemgetallen. Bovendien zouden nu meer gebruikers dan voorheen gezamenlijk die techniek kunnen toepassen`: 64 ipv 2.

Onderzoekers van het Toshiba-lab in Cambridge (Engeland) hebben een artikel gepubliceerd in het wetenschaps-blad Nature over beveiliging van gegevens-uitwisseling. Ze zouden het voor elkaar hebben dat een groep gebruikers zich kan bedienen van coderingssleutels, gebaseerd op de experimentele techniek van de ‘kwantumsleutelverdeling’. Die techniek zou praktischer en minder duur zijn dan de bestaande versleutelingstechnieken die gebaseerd zijn op priemgetallen. Bovendien zouden nu meer gebruikers dan voorheen gezamenlijk die techniek kunnen toepassen`: 64 ipv 2.

De techniek voorkomt het afluisteren niet, maar dient als een soort inbraakalarm dat aanslaat als er iemand meeluistert op een optisch netwerk. Veel versleutelingssystemen berusten op de mogelijkheid dat twee computergebruikers een geheime sleutel gebruiken om hun gegevens te versleutelen. Bij het Toshiba-systeem gaat het om het meten van uiterst korte pulsjes kwantumlicht in een glasvezelsysteem bij verschillende gebruikers.

Het versleutelen gaat in conventionele systemen om het gebruik van heel lange getallen. Die getallen moeten, met het groeien van de rekensnelheid van computers, steeds langer worden om een enigszins adequate beveiliging te geven. Kwantumkryptografie werkt met versleuteling in een stroom kwantuminformatie (fotonen die op een bepaalde manier gepolariseerd zijn, bijvoorbeeld). Als een derde meeluistert wordt dat meteen opgemerkt. “Een van de aantrekkelijke kanten van kwantumkryptografie is dat veiligheid komt met de natuurwetten”, zeg Andrew J. Shields, onderdirecteur van Toshiba Research Europe. “Die is in principe altijd veilig.” De huidige coderingssystemen werken over beveiligde kabelverbindingen, maar die zijn duur en in lengte beperkt. Gebruik van kwantumkryptografie in een netwerk zou de beveiliging van de gegevensoverdracht aanzienlijk goedkoper maken.

Dat wil niet zeggen dat met dit systeem alle beveiligingsproblemen zijn opgelost. “Het gaat om de beveiliging van communicatie in een glasvezelnetwerk“, zegt Shields. “Er zijn andere gebieden waar de problemen blijven bestaan.” Shields wilde niet zeggen of Toshiba van plan is het systeem te commercialiseren. Zijn onderzoeksgroep werkt nu aan uitbreiding van het aantal gebruikers en toepassing in een bestaand (glas)vezelnetwerk.

Bron: New York Times (foto: qz-com)

Feldman hoeft toch niet te ontsleutelen

De Amerikaanse computerdeskundige Jeffrey Feldman die van het bezit van kinderporno beschuldigd wordt, hoeft toch de harde schijf van zijn computer niet te ontsleutelen. Dat heeft een federale districtsrechter besloten. Eerder werd Feldman, op straffe van inhechtenisneming, bevolen zijn harde schijven te ontsleutelen. Vanwege de complexiteit van de zaak heeft een andere rechter dan die het bevel gaf de zaak nog eens bekeken. De advocaat van Feldman, Robin Shellow, zei dat ze hemel en aarde zou bewegen om het vijfde amendement uit de grondwet overeind te houden. Dat amendement stelt dat een verdachte niet hoeft mee te werken aan zijn eigen veroordeling.

Bron: Wired

Computerdeskundige gelast harde schijf te ‘ontsleutelen’

De Amerikaanse computerdeskundige Jeffrey Feldman is door de federale rechter William Callahan gelast zijn harde schijf te ontsleutelen. Feldman wordt verdacht van het in het bezit hebben van kinderporno. Eerder nog oordeelde de rechter dat Feldman recht had op bescherming volgens het vijfde amendement van de Amerikaanse grondwet, die stelt dat een beschuldigde niet hoeft mee te werken aan zijn eigen veroordeling. De FBI zou echter stukjes van de harde schijf hebben ontsleuteld en kinderporno hebben gevonden. Dat was voor de rechter genoeg reden de verdachte op te dragen zijn harde schijven weer leesbaar te maken. Als Feldman niet voor 4 juni aan het gerechtelijke bevel voldoet, zal hem belediging van het hof ten laste worden gelegd en wacht hem, mogelijk, een celstraf.

Het webblad Wired, die de uitspraak meldde, stelt dat dergelijke gerechtelijke bevelen tot decryptie nu nog zelden voorkomen, maar verwacht dat het aantal zal stijgen nu zelfs, zo schrijft het blad, zelfs op Apple-computers standaard versleuteling mogelijk is. Ook Nederland lijkt hard op weg de wetsregel dat een verdachte niet hoeft mee te werken aan zijn eigen veroordeling op losse schroeven te zetten.

Bron: Wired

Voor het eerst kwantumcryptografie gebruikt

Het Los Alamos National Labotory heeft, naar eigen zeggen, voor het eerst kwantumcryptografie gebruikt om gegevens te beveiligen. De beveiligingsmethode werd beproefd in een testnet voor elektriciteit bij de universiteit van Illinois Urbana-Champaign. Kwantumcryptografie wordt gezien als een onbreekbare methode om digitale systemen tegen ongewenste ‘pottenkijkerij’ te beveiligen, maar eerder al is gebleken dat ook deze onkraakbare systemen kraakbaar zijn.

Het Los Alamos National Labotory heeft, naar eigen zeggen, voor het eerst kwantumcryptografie gebruikt om gegevens te beveiligen. De beveiligingsmethode werd beproefd in een testnet voor elektriciteit bij de universiteit van Illinois Urbana-Champaign. Kwantumcryptografie wordt gezien als een onbreekbare methode om digitale systemen tegen ongewenste ‘pottenkijkerij’ te beveiligen, maar eerder al is gebleken dat ook deze onkraakbare systemen kraakbaar zijn.