De TU/e heeft ‘snel, doeltreffend’ en ‘voorbeeldig’ gereageerd op de cyberaanval afgelopen januari en heeft weerbaarheid en groot herstelvermogen getoond, klopt de technische universiteit in de ‘lichtstad’ zichzelf op de schouders. Volgens het persbericht zou dat het resultaat zijn van de twee onderzoeken die de TU/e liet doen naar de aanval. Naast die positieve constateringen bevatten de rapporten nog wat verbeterpunten. Lees verder

De TU/e heeft ‘snel, doeltreffend’ en ‘voorbeeldig’ gereageerd op de cyberaanval afgelopen januari en heeft weerbaarheid en groot herstelvermogen getoond, klopt de technische universiteit in de ‘lichtstad’ zichzelf op de schouders. Volgens het persbericht zou dat het resultaat zijn van de twee onderzoeken die de TU/e liet doen naar de aanval. Naast die positieve constateringen bevatten de rapporten nog wat verbeterpunten. Lees verder

Categorie archieven: Beveiliging

Zelfs jouw cryptomunten zijn niet meer veilig

Brian Armstrong baas Coinbase (afb: WikiMedia Commons)

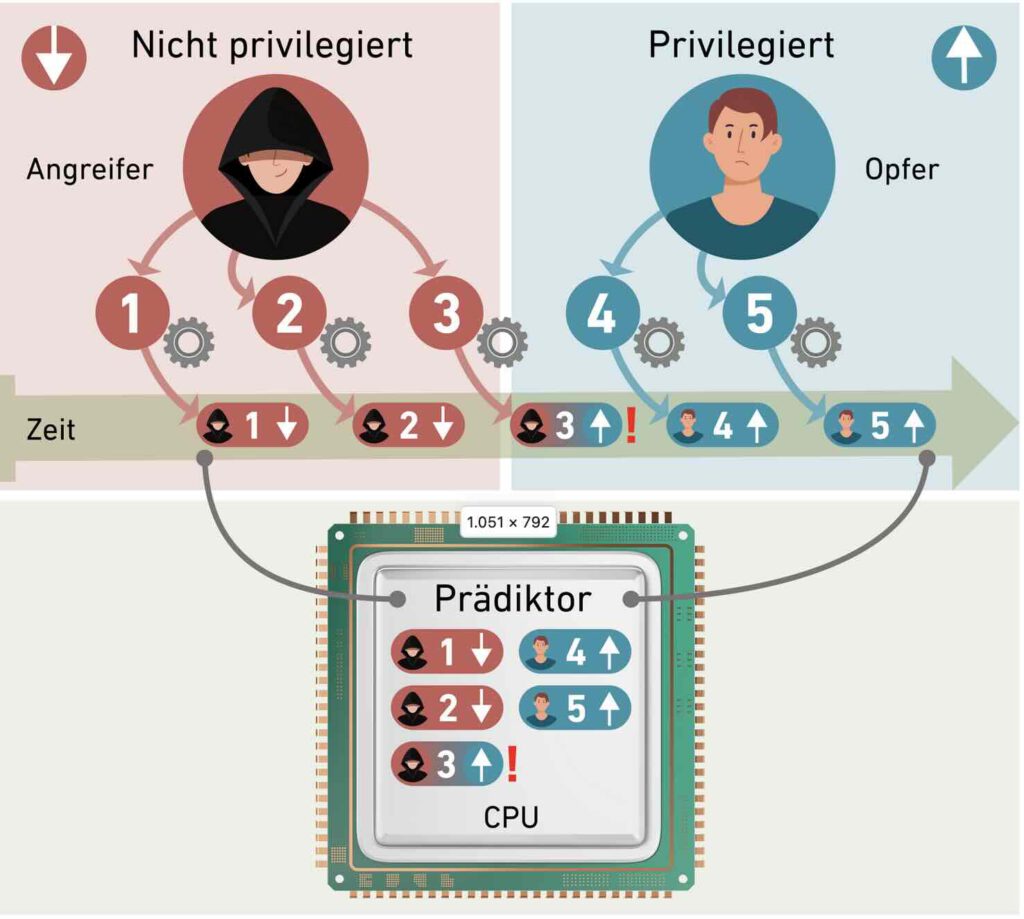

Nieuw veiligheidslek in Intelprocessoren

Intelprocessoren zijn af te lezen door kwetsbaarheden in de code voor voorspellingstechnieken die de processor gebruikt om de computer sneller te maken (afb: ETH)

Onderzoekers van de ETH in Zürich hebben een nieuwe klasse kwetsbaarheden in Intel-processoren ontdekt. Door middel van zorgvuldig opgestelde instructiereeksen wisten ze de barrières tussen processorgebruikers te doorbreken. Door snelle aanvalsherhaling kan het volledige processorgeheugen dan worden uitgelezen. Lees verder

Bijna helft Vlaamse bedrijven slachtoffer cyberaanval

Vorig jaar zou 45,85% van Vlaamse bedrijven slachtoffer zijn geweest van een cyberaanval. Dat blijkt uit een studie van de Vlaamse regering. Bij een op de tien bedrijven was zo’n aanval succesvol en werd er schade aangericht. 71% van de Vlaamse kmo’s denkt goed beschermd te zijn, aldus de Vlaamse overheidsorganisatie Vlaio. Lees verder

Vorig jaar zou 45,85% van Vlaamse bedrijven slachtoffer zijn geweest van een cyberaanval. Dat blijkt uit een studie van de Vlaamse regering. Bij een op de tien bedrijven was zo’n aanval succesvol en werd er schade aangericht. 71% van de Vlaamse kmo’s denkt goed beschermd te zijn, aldus de Vlaamse overheidsorganisatie Vlaio. Lees verder

Apple-apparaten lekken via AirPlay

Het lijkt er op dat Apple-apparaten en probleem hebben (en dit zal beslist niet de laatste keer zijn). De kwetsbaarheid (het zijn er eigenlijk meer) maakt het mogelijk om kwalijke code op je telefoon te installeren en/of je digitale doen en laten te volgen, maar ook om je apparaat over te nemen.

Het lijkt er op dat Apple-apparaten en probleem hebben (en dit zal beslist niet de laatste keer zijn). De kwetsbaarheid (het zijn er eigenlijk meer) maakt het mogelijk om kwalijke code op je telefoon te installeren en/of je digitale doen en laten te volgen, maar ook om je apparaat over te nemen.

Zoals gewoonlijk krijgen dergelijke veiligheidzwaktes een naam. Deze is AirBorne genoemd. De kwetsbaarheid blijft zolang actief als jouw Apple-appraat via Airplay is verbonden met andere apparaten op hetzelfde netwerk als de aanvallers gebruiken. Maar ook na reparatie blijven Airplay-verbindingen link, zolang de kwetsbaarheden bij de verbonden apparaten niet zijn opgelost. Lees verder

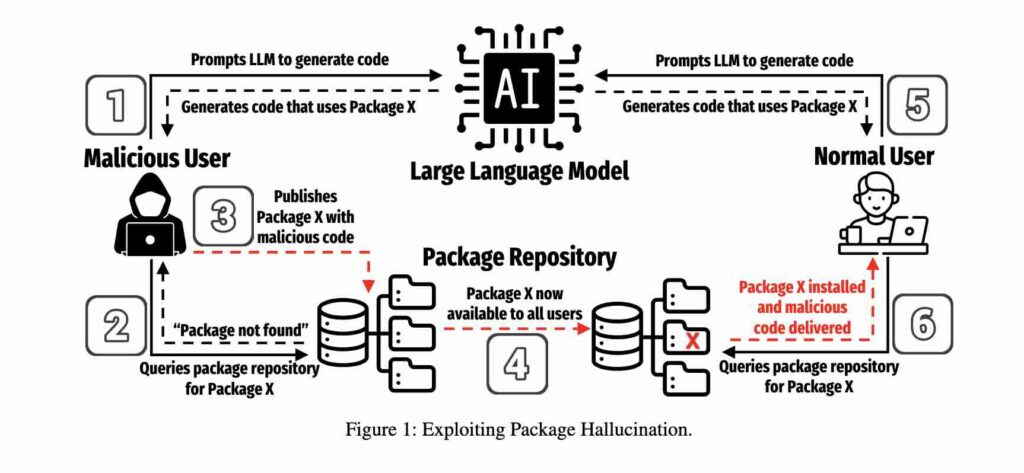

Ki ‘hallucineert’ nogal eens bij het programmeren

Grote taalmodellen ‘hallucineren’ nogal eens bij het programmeren en dat valt te misbruiken (afb: Joe Spracklen et al.)

Diverse bedrijven en organisaties doelwit van massa-aanvallen

Deze week zijn verschillende bedrijven en organisaties zoals de NRC het doelwit geweest van grootschalige massa-aanvallen, meldt het Nederlandse cyberveiligheidscentrum NCSC. Die aanvallen waren zowel op Nederlandse als ook op andere Europese organisaties gericht. NCSC zou de aanvallen onderzoeken in samenwerking met soortgelijke buitenlandse organisaties.

Lees verder

EU geeft medewerkers ‘wegwerpelektronica’ mee naar de VS

Volgens de Britse financiële krant Financial Times zou de Europese Unie EU-ambternaren en medewerkers wegwerptelefoons en simpele klapdozen meegeven als die op reis naar de VS moeten. Het lijkt er op, als het verhaal waar is, dat Amerika in een sneltreinvaart van medestander en bondgenoot tot een te wantrouwen natie is verworden. Knap werk van Grootmaker Trump! Lees verder

WhatsApp voor Windows is lek

WhatsApp voor Windows heeft tot versie 2.2450.6 een lek waar onbevoegde derden misbruik van kunnen maken, zo meldt WhatsApp. Dat had te maken met het feit dat mediavertoningen gebaseerd werden op het MIME-type, terwijl de appcode wordt uitgevoerd door de extensie van het bestand. Het lek is gemeld als CVE-2025-30401.

WhatsApp voor Windows heeft tot versie 2.2450.6 een lek waar onbevoegde derden misbruik van kunnen maken, zo meldt WhatsApp. Dat had te maken met het feit dat mediavertoningen gebaseerd werden op het MIME-type, terwijl de appcode wordt uitgevoerd door de extensie van het bestand. Het lek is gemeld als CVE-2025-30401.

De eerste versie die het lek niet heeft kwam uit in januari van dit jaar, zo blijkt uit de versiehistorie. Dat is 2.2450.6 en inmiddels zit de app vier versies verder op 2.2509.4.0.

Bron: tweakers.net

Een ‘slim’ stroomnetwerk voor de gek houden

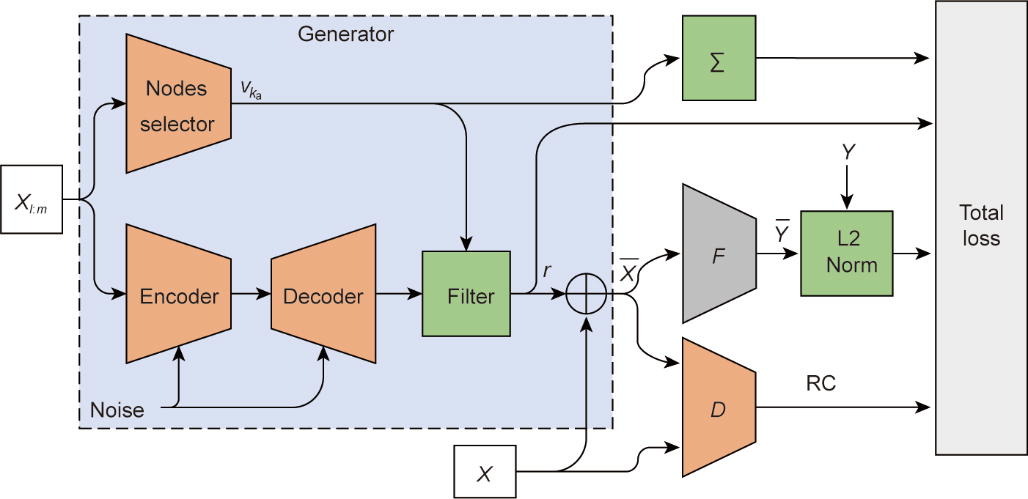

De aanvalsvectorgenerator om het zelf eens te proberen (?) (afb: Zengji Liu et al./Engineering)

Al vaker is in dit blog betoogd dat altijd verbonden niet echt slim is want kwetsbaar. Toch lijkt die boodschap niet echt door te dringen, ook niet tot de hoogopgeleide kringen der wetenschap. Nu waarschuwen Chinese wetenschappers voor de gevaren van zogenaamde ‘slimme stroomnetwerken’ voor aanvallen die die ‘slimme’ netwerken voeden met foute gegevens (die de onderzoekers FIDA’s noemen). Lees verder