Het Amerikaanse megaconcern Apple heeft altijd ontkend dat het de berichten kan lezen van mensen die gebruik maken van iMessages op hun iPhone-slimtel, maar volgens het Amerikaaanse tv-bedrijf ABC is er nu bewijs dat de bewering van Apple niet klopt. Het bedrijf Quarkslab vertelde op een e-krakerscongres in Kuala Lumpur dat de versleutelde berichten kunnen worden gelezen door Apple of andere derden. Het zwakke punt is volgens het bedrijf dat Apple de basisinfrastructuur van de code bezit. “Ze kunnen die op elk gewenst tijdstip veranderen en zo de inhoud van de berichten lezen.” Lees verder

Het Amerikaanse megaconcern Apple heeft altijd ontkend dat het de berichten kan lezen van mensen die gebruik maken van iMessages op hun iPhone-slimtel, maar volgens het Amerikaaanse tv-bedrijf ABC is er nu bewijs dat de bewering van Apple niet klopt. Het bedrijf Quarkslab vertelde op een e-krakerscongres in Kuala Lumpur dat de versleutelde berichten kunnen worden gelezen door Apple of andere derden. Het zwakke punt is volgens het bedrijf dat Apple de basisinfrastructuur van de code bezit. “Ze kunnen die op elk gewenst tijdstip veranderen en zo de inhoud van de berichten lezen.” Lees verder

Categorie archieven: cryptografie

Bull komt met veilige slimtel van € 2000

De Franse fabrikant Bull heeft een telefoon op de markt gebracht, de Hoox m2, die van voren tot achter is volgestopt met listen en lagen om de boel veilig te houden. De berichten worden versleuteld, je moet je identificeren met een vingerafdruk maar ook nog een aparte code. Dat alles drie weken nadat de Franse premier Jean-Marc Ayrault zijn kabinetsleden had aangeraden niet langer gebruik te maken van de slimtels en tablets van de grote merken. De telefoon is niet goedkoop: € 2000. Ik vraag me alleen af hoe de communicatie dan verloopt met andere gewone telefoons of werkt het allemaal alleen als de ontvangende partij ook een Hoox m2 heeft? Dat moet haast wel, want anders is alle versleuteling alleen maar flauwekul.

Bron: Futura-Sciences

Heeft het wachtwoord zijn langste tijd gehad?

De octobermaand is voor e-kraker John Flynn, ex-Google, een mooie maand. Dan mogen hij en zijn companen bij Facebook gaten in het bedrijfsnetwerk zien te vinden. Vorig jaar verspreidde Flynn en zijn maten een nepnieuwsbericht dat bedoeld was om een worm in het netwerk te brengen. Als het goed is hebben de officiële Facebookkrakers het dit jaar moeilijker, want veel werknemers zijn voorzien, of althans hun computers, van een nieuw soort beveiliging tegen inbraak: de Yubikeys. Die ‘sleutels’ laten mensen veilig inloggen als ze een tik met een vinger krijgen, waarna elke keer een unieke code door de ‘sleutel’ wordt aangemaakt. Het dinkske, dat aangesloten wordt op een usb-contact, maakt het lastig in het netwerk te komen, zelf als de inbreker er in slaagt om de netwerkserver over te nemen. Facebook is de tweede die de ‘veiligheidssleutel’ omarmt, nadat eerder Google-medewerkers zich sterk hadden gemaakt voor het dinkske. Wachtwoorden geven slechts een idee van veiligheid, maar zijn ook nog eens lastig voor de gebruikers, is daarbij de redenering. Lees verder

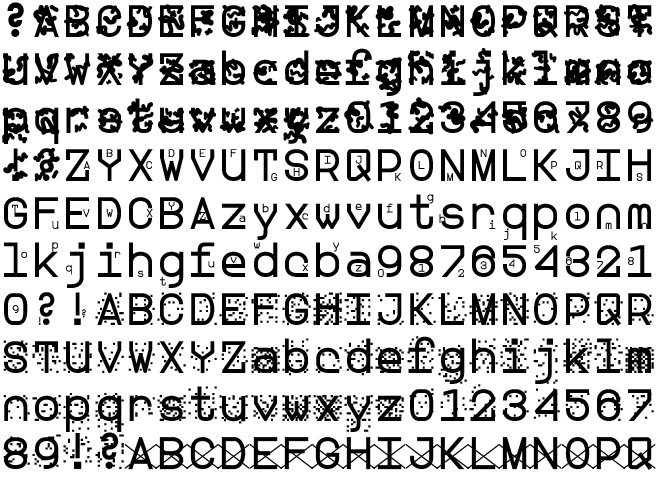

Versla de NSA (niet?) met ‘onleesbare’ letters

Het is, zegt de Koreaanse grafisch ontwerper Sang Mun, eerder een provocatie dan een echte oplossing, de ‘onleesbare’ letters die hij heeft ontworpen. Onleesbaar zijn ze niet, tenminste niet voor mensen. Computers hebben er problemen mee, althans, zo wil het Webblad Wired ons doen geloven. Mun, die tijdens zijn militaire dienst bij de NSA heeft gewerkt, heeft verschillende ‘onleesbare’ lettertypes gemaakt, waarbij ‘rommel’ rond de letter het voor een tekenherkenningsprogramma moeilijk maakt om te bepalen wat het is. De truc gaat dus eigenlijk alleen maar op voor ‘analoge’ letters zoals die in boeken voorkomen. Dat zijn eigenlijk plaatjes, die door een tekenherkenningsprogramma worden omgezet in digitale code voor dezelfde letter (of teken). Volgens mijn zeer ondeskundige mening is deze verdedigingslinie tegen de illegale nieuwsgierigheid van veiligheidsdiensten en andere ‘rondpokers’ dan ook tamelijk futiel. Berichten die je op je computer maakt, gebruiken digitale letters en daarbij maakt het dus niet uit welk lettertype daarbij is gebruikt. Het lettertype van Mun heet ZXX en komt in vier smaken die gratis zijn binnen te halen. Het heeft Mun een jaar gekost om ze te maken. Arme man. Zijn truc werkt natuurlijk wel als de teksten met de ‘onleesbare’ fonts worden gefotografeerd. De Koreaan zegt vooral geïnspireerd te zijn door de opdringerigheid van het nieuwste speeltje van Google: de Bril. Ondertussen werkt Mun al aan ZXX v2.0. Geheel in stijl.

Bron: Wired

NSA dwingt techbedrijven ‘achterdeurtjes’ te maken

Zes jaar geleden vonden twee kryptografische onderzoekers van Microsoft een raar lek in een versleutelingssysteem (een getallengenerator) voor de Amerikaanse overheid. Het tweetal, Dan Shumow en Niels Ferguson, vonden een ‘‘achterdeur’ via welke een derde de code kon breken. Sedert de onthullingen van Edward is bevestigd wat iedereen al vermoedde: die achterdeur was daar aangebracht door de NSA. Het bleek nog erger te zijn. De NSA dwong (en dwingt?) makers van beveiligingssystemen zwakheden in te bouwen, zodat de veiligheidsdienst er altijd ‘in’ zou kunnen komen.

Zes jaar geleden vonden twee kryptografische onderzoekers van Microsoft een raar lek in een versleutelingssysteem (een getallengenerator) voor de Amerikaanse overheid. Het tweetal, Dan Shumow en Niels Ferguson, vonden een ‘‘achterdeur’ via welke een derde de code kon breken. Sedert de onthullingen van Edward is bevestigd wat iedereen al vermoedde: die achterdeur was daar aangebracht door de NSA. Het bleek nog erger te zijn. De NSA dwong (en dwingt?) makers van beveiligingssystemen zwakheden in te bouwen, zodat de veiligheidsdienst er altijd ‘in’ zou kunnen komen.

De documenten laten zien dat de NSA de versleuteling kan kraken van alledaagse beveiligingssystemen zoals SSL (Secure Sockets Layer) en de virtuele private netwerken (VPN), die veel bedrijven gebruiken ter beveiliging van hun vertrouwelijke communicatie. Diensten als de NSA brengen daar tegenin dat terroristen dezelfde diensten gebruiken als Amerikanen en het dus noodzakelijk is die berichtgeving te kunnen ontsleutelen. Bij een toenemende webspionage, ook door China en Rusland, kan de NSA het zich niet veroorloven grote stukken van het web te negeren, is het verweer.

Die nieuw verworven wetenschap knaagt natuurlijk aan het vertrouwen dat mensen en bedrijven in de beveiligingsbranche hebben. De jongste onthullingen rond het NSA-schandaal leren dat de dienst beschikt over een grote databank met gegevens hoe beveiligingsprogrammatuur en -systemen kunnen worden ontsleuteld.

David Dampier, hoofd computerbeveiligingsonderzoek van de staatsuniversiteit van Mississippi vindt dat niet best, maar het verbaast hem niks. “Er is geen versleuteling te bedenken die 100% waterdicht is. Wat een bedrijf je ook verkoopt, de code kan gebroken worden.“ Volgens gelekte gegevens over de begroting van de NSA in de New York Times, zou de dienst met zowel Amerikaanse als buitenlandse it-bedrijven hebben samengewerkt. “De veranderingen in ontwerp hebben de systemen ‘hanteerbaar’ gemaakt.”, staat ergens in die documenten.

“Als dit waar is”, zegt beveiligingsdeskundige Daniel Castro van ITIF, “dan is dat een pervertering van de democratie. Dit is slecht voor de concurrentiepositie van Amerikaanse bedrijven.” Castro schreef vorige maand in een rapport dat het hele NSA-schandaal de Amerikaanse bedrijven die digitale opslagruimte aanbieden (‘wolk’) in drie jaar 35 miljard dollar (zo’n 26 miljard euro) kunnen gaan kosten.

De getallengenerator uit het begin van dit verhaal, de Dual_EC_RNG, was nauwelijks een succes. De versleutelaar was traag, klunzig, maar wordt onderdsteund door het besturingssysteem Windows. Microsoft zei in het verleden de overheid nooit directe, vrije toegang gegeven te hebben tot klantgegevens, zegt dat ook vandaag nog, maar misschien was dat ook helemaal niet nodig.

Inmiddels is volksvertegenwoordiger Rush Holt van plan wetgeving op gang te brengen die de ongebreidelde nieuwsgierigheid van diensten als de NSA aan banden moet leggen. “We betalen ze om te spioneren, maar als dat betekent dat beveiligingsprogrammatuur ingebouwde zwakheden heeft dan is dat een ondienst”, zei hij in de New York Times. Niet opgehelderd is hoe het mogelijk is dat de beveiligingsbedrijven zich hebben laten ringeloren daar de NSA, vooral wat de niet-Amerikaanse bedrijven betreft. Waar zou die dienst mee gedreigd hebben?

Bronnen: Wired, New York Times

Bedrijven werpen dammen op tegen afluisteren NSA

Het lijkt er op alsof het de grote (internet)bedrijven als Apple, Facebook of Google niks kan schelen of de gegevens van hun klanten door de NSA worden onderschept, maar volgens het webblad Wired is dat niet waar. De toegang tot Facebook via apps en webrauzers zou nu gecodeerd zijn (SSL). Het programma dat NSA gebruikte om het web af te struinen, X-Keyscore, is in de eerste plaats bedoeld om ongecodeerde informatie op te pikken. Als de NSA weer met een gerechtelijk bevel langs zou komen, zouden de gebruikers gewaarschuwd worden dat hun berichten mogelijk zouden worden onderschept.

Er zijn veel barrières in te bouwen voor een al te nieuwsgierige veiligheidsdienst. Zelfs met het oude SSL-codering wordt het al lastig voor de NSA. Vroeger kon de overheid zich verlaten op certificaatuitgevers, die de dienst, al of niet gedwongen, de decoderingssleutel zouden verstrekken, maar Google heeft al iets veranderd aan Chrome om dat risico te neutraliseren en ook Microsoft, heeft met zijn webrauzer Internet Explorer plannen in die richting.

Ook op andere fronten wordt het steeds lastiger voor de arme geheime agenten, stelt Wired. Er zijn bedrijven die zich er op toeleggen de toegang tot informatie uitzonderlijk lastig te maken. De Amerikaanse overheid wil al lang wetten invoeren die bedrijven dwingen hun producten ‘onderschepbaar’ te maken. Dat lijkt me een vreemde wetgeving, die eist dat bedrijven niet hun best mogen doen. Maar ja, we hebben het wel over Amerika. Ook Apple zou in een handomdraai iets in elkaar kunnen zetten om de NSA (e.a.) de voet dwars te zetten door bijvoorbeeld de coderings- en verificatietechniek OTR in te bouwen in hun berichtenprotocol voor mobieltjes als iMessage. Nu is het voor de NSA geen enkel probleem berichten te onderscheppen als ze eenmaal met een gerechtelijk bevel kunnen zwaaien. Een nieuwe aangepaste versie van iOS, het besturingssysteem van de iPhone, en dag NSA. Tot nu toe is er nog geen wet die het Facebook, Apple, Microsoft en Google verbiedt. De wetten zijn wel in de maak om dat ‘ongeluk’ voor de NSA’s te verminderen, maar Obama heeft sedert het begin van het NSA-schandaal heel wat gas moeten terugnemen en het is de vraag of het Congres nog wel aan wil aan (nog) ruimere bevoegdheden voor veiligheidsdiensten.

Bron: Wired