Een groep onderzoekers onder leiding van Philip Beer van de technische universiteit Wenen een bijzonder perfide kraaktruc ontdekt: de TikfoutVal (TapTrap). Die is gebaseerd op het feit dat verschillende toepassingen tegelijkertijd actief kunnen zijn op een telefoon. Normaal gesproken hebben we alleen interactie met de toep die op dat moment zichtbaar is op de voorgrond.

Een groep onderzoekers onder leiding van Philip Beer van de technische universiteit Wenen een bijzonder perfide kraaktruc ontdekt: de TikfoutVal (TapTrap). Die is gebaseerd op het feit dat verschillende toepassingen tegelijkertijd actief kunnen zijn op een telefoon. Normaal gesproken hebben we alleen interactie met de toep die op dat moment zichtbaar is op de voorgrond.

Dat hoeft echter niet zo te zijn. Er kunnen ook toeps in de achtergrond werken. Een malafide toep zou ongemerkt een andere toepassing kunnen starten, maar die niet weergeven. “Apps kunnen ook andere apps starten”, zegt Beer. “Dat is precies wat misbruikt kan worden.” De stiekeme toepassing is onzichtbaar voor ons, maar kan wel allerlei zaken beïnvloeden of doorgeven. Lees verder

Categorie archieven: Gegevensdiefstal

Stelen van gegevens door ki-systemen wordt lastiger

Ki-systemen worden gevoed met gegevens om enige vorm van (menselijke) intelligentie te krijgen. Er gebeurt op dat terrein heel veel dat niet helemaal (of helemaal niet) koosjer is. Nu biedt het Amerikaanse Cloudflare, dienstverlener op het gebied van webpresentatie, -veiligheid en -verkeer, zijn klanten de mogelijkheid te voorkomen dat externe (ki-)systemen aan de haal gaan met jouw ‘inhoud’. Lees verder

Miljarden gestolen aanmeldcodes e.d. ontdekt door Cybernews

Onder meer Norton heeft een mogelijkheid om te kijken of er gegevens van jou op het Duistere Web circuleren (maar er zijn er vast meer). Ga anders naar Have I Been Pawned.

De webveiligheidsonderzoekers Aras Nazarovas en Bob Diachenko van Cybernews hebben een gegevensverzameling ontdekt met in totaal 16 miljard gestolen wachtwoorden. Daarmee zou die de grootste zijn in de geschiedenis is in de geschiedenis. In feite is het een verzameling van dertig databestanden die allemaal volledig nieuw zijn, op één na, die in mei werd onthuld en 184 miljoen wachtwoorden bevat. Lees verder

Met brute rekenkracht was je telefoonnummer van je Google-profiel zo te achterhalen

Een cyberveiligheidsonderzoeker kon het telefoonnummer achterhalen dat aan een Google-profiel was gekoppeld. Deze informatie is doorgaans niet openbaar en vaak gevoelig. Google zegt inmiddels het lek gedicht te hebben. Het geintje bleek met weinig geld en met wat simpele brute rekenkracht te doen zijn geweest. Lees verder

Een cyberveiligheidsonderzoeker kon het telefoonnummer achterhalen dat aan een Google-profiel was gekoppeld. Deze informatie is doorgaans niet openbaar en vaak gevoelig. Google zegt inmiddels het lek gedicht te hebben. Het geintje bleek met weinig geld en met wat simpele brute rekenkracht te doen zijn geweest. Lees verder

Aanvoerder Trickbot-groep ontmaskerd (?)

Gezocht: Vitalii Nikolajevitsj Kovalev (afb: BKA)

Het Duitse federale misdaadbureau BKA heeft een opsporingsbevel uit laten gaan naar. Hij zou bekend staan als ‘Stern’ en ‘ben’ en aanvoerder zijn van de beruchte e-kraakgroep Trickbot, die talloze webaanvallen op, onder veel meer, ziekenhuizen op haar naam hebben staan en vooral uit was op losgeld voor gegijzelde webstekken of voor niet-publicatie van gestolen gegevens. Lees verder

Zelfs jouw cryptomunten zijn niet meer veilig

Brian Armstrong baas Coinbase (afb: WikiMedia Commons)

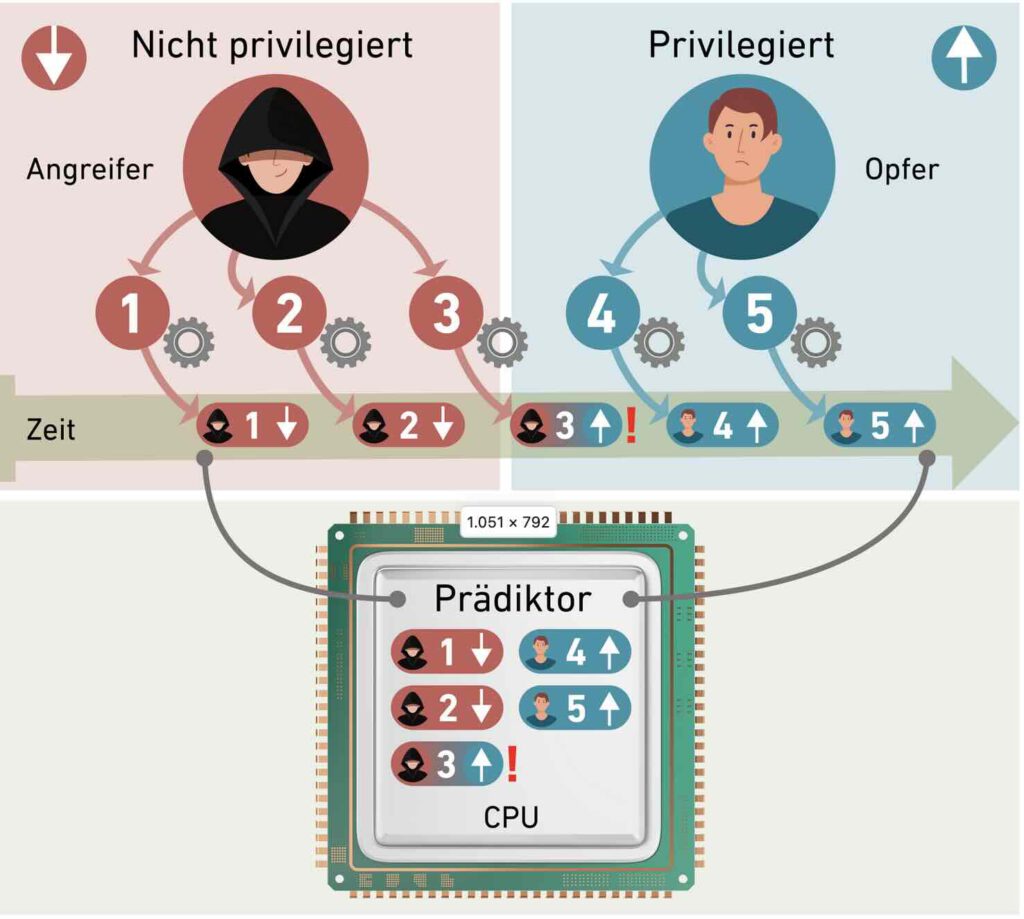

Nieuw veiligheidslek in Intelprocessoren

Intelprocessoren zijn af te lezen door kwetsbaarheden in de code voor voorspellingstechnieken die de processor gebruikt om de computer sneller te maken (afb: ETH)

Onderzoekers van de ETH in Zürich hebben een nieuwe klasse kwetsbaarheden in Intel-processoren ontdekt. Door middel van zorgvuldig opgestelde instructiereeksen wisten ze de barrières tussen processorgebruikers te doorbreken. Door snelle aanvalsherhaling kan het volledige processorgeheugen dan worden uitgelezen. Lees verder

Bijna helft Vlaamse bedrijven slachtoffer cyberaanval

Vorig jaar zou 45,85% van Vlaamse bedrijven slachtoffer zijn geweest van een cyberaanval. Dat blijkt uit een studie van de Vlaamse regering. Bij een op de tien bedrijven was zo’n aanval succesvol en werd er schade aangericht. 71% van de Vlaamse kmo’s denkt goed beschermd te zijn, aldus de Vlaamse overheidsorganisatie Vlaio. Lees verder

Vorig jaar zou 45,85% van Vlaamse bedrijven slachtoffer zijn geweest van een cyberaanval. Dat blijkt uit een studie van de Vlaamse regering. Bij een op de tien bedrijven was zo’n aanval succesvol en werd er schade aangericht. 71% van de Vlaamse kmo’s denkt goed beschermd te zijn, aldus de Vlaamse overheidsorganisatie Vlaio. Lees verder

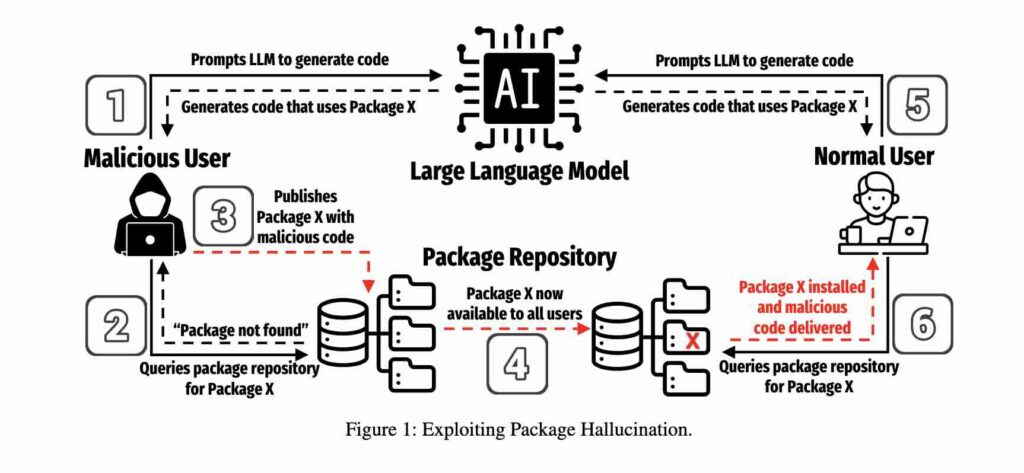

Ki ‘hallucineert’ nogal eens bij het programmeren

Grote taalmodellen ‘hallucineren’ nogal eens bij het programmeren en dat valt te misbruiken (afb: Joe Spracklen et al.)

EU geeft medewerkers ‘wegwerpelektronica’ mee naar de VS

Volgens de Britse financiële krant Financial Times zou de Europese Unie EU-ambternaren en medewerkers wegwerptelefoons en simpele klapdozen meegeven als die op reis naar de VS moeten. Het lijkt er op, als het verhaal waar is, dat Amerika in een sneltreinvaart van medestander en bondgenoot tot een te wantrouwen natie is verworden. Knap werk van Grootmaker Trump! Lees verder