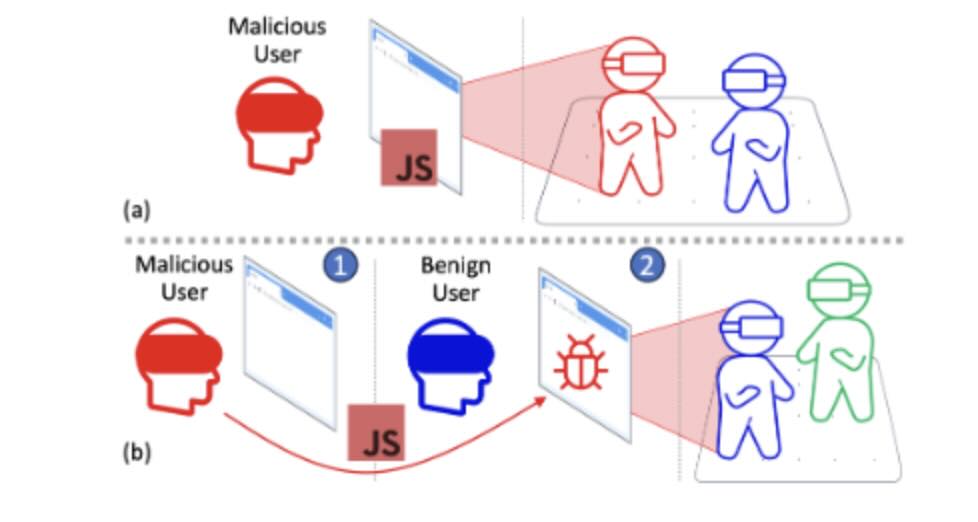

Derden kunnen vrij eenvoudig misbruik maken van de (onbedoelde) ‘openheid’ van metaversa (afb: CISPA)

Vanaf je computer thuis via een webrauzer toegang krijgen tot virtuele werelden en veilig en met veel privacy met anderen kunnen communiceren, dat is de belofte van virtuele-werkelijkheid- of metaversumplatforms. CISPA-onderzoeker Andrea Mengascini met twee collega’s onderwierpen deze belofte aan een toets en constateerden aanzienlijke risico’s, zoals een gebrek aan privacybescherming en het grote risico op ‘meekijken’ door onbevoegde derden. Hij presenteerde zijn resultaten op de computer- en communicatieveiligheidsconferentie CCS in oktober.

“Ik ben altijd geïnteresseerd geweest in schijnwerkelijkheid en webspellen”, zegt Mengascini. Toen hij, zijn onderzoeksgroepleider Giancarlo Pellegrino en Ryan Aurelio zich begonnen te verdiepen in de beveiliging van VR-brillen deden ze een interessante ontdekking. “We beseften dat dezelfde technologie uit webspellen ook werd gebruikt in het metaversum”, zegt Mengascini. Hij definieert een metaversum als een ‘virtuele, sociale ruimte waarin mensen kunnen communiceren volgens regels die op de een of andere manier die van de fysieke wereld weerspiegelen’. De vraag was hoe dat bij de metaversum op het web was geregeld.

“Toegang tot een metaversum is de afgelopen jaren veel gemakkelijker geworden”, zegt Mengascini. “Tegenwoordig is een normale webrauzer al voldoende om toegang te krijgen tot deze ruimtes. Dankzij het WebXR API-raakvlak kan ook een VR-bril worden gebruikt.” In een metaversum vinden mensen een soort digitale kopie van de echte wereld. Er zijn ruimtes om te vergaderen, om ideeën uit te wisselen, grote of kleinere publieke evenementen op te zetten en er is vermaak.

“Deze platforms draaien als webclients en gebruiken JavaScript om complexe 3D-omgevingen, avatars van gebruikers en dergelijke direct te verwerken. Dit alles is niet alleen cruciaal voor de goede werking van het metaversum, maar speelt ook een grote rol in de veiligheid ervan”, aldus de CISPA-onderzoeker. Het doel was om erachter te komen of er beveiligingsproblemen waren bij het gebruik van metaversums via webprogramma’s.

Voor zijn onderzoek stelde het drietal zichzelf drie vragen:

1. Welke entiteiten, zoals gebruikers en objecten, zijn aanwezig in metaversa en welke attributen zoals positie, uiterlijk, enz. worden eraan toegewezen?

2. Waar worden deze elementen in het geheugen opgeslagen en welke toegang kunnen aanvallers tot het geheugen krijgen?

3. Hoe kan het geheugen worden misbruikt voor aanvallen?

Via een Google-zoekopdracht vonden de CISPA-onderzoekers aanvankelijk 27 metaversumplatforms die het WebXR API-raakvlak gebruiken.

De onderzoekers kozen drie daarvan om nader te bekijken die het beste scoorden op populariteit, gebruikersactiviteit, webverkeer en berichtgeving over echte evenementen. De methode ze gebruikten waren de zogenaamde ‘geheugenkiekjes’, een momentopname van de objecten in het geheugen. De ‘kiekjes’ zijn gemaakt voor en na het uitvoeren van een specifieke actie, zoals het verplaatsen van een avatar. Vervolgens werd met een algoritme gecontroleerd of er wijzigingen waren en of informatie daarover uit het geheugen van de webrauzer kon worden gelezen.

Makkelijk toegankelijk

“De belangrijkste bevinding is dat deze metaversumplatforms zelfs niet over de eenvoudigste beveiligingsmechanismen beschikken, stelt Mengascini. “Het probleem is dat vooral het webrauzergeheugen veel te gemakkelijk toegankelijk is.” Met een beetje oefening kan zelfs een leek toegang krijgen tot zowel de broncode als de feitelijke objecten in het geheugen.

“Bovendien ontdekten we dat deze platforms feitelijk de normale goede-codeerpraktijken verpestten bij het ontwikkelen van webtoepassingen. De ontwikkelaars van de platforms hebben over het hoofd gezien dat aanvallen mogelijk zijn door een mix van niet-geverifieerde informatie aan de clientzijde en het overmatig delen van informatie met de gebruiker.”

Mengascini : “Laten we aannemen dat er een CISPA-metaversum is met een exacte replica van ons gebouw. Wat ik heb beschreven zou betekenen dat de computer van elke gebruiker alle informatie ontvangt over wat er momenteel bij CISPA gebeurt: wie er met wie praat in welke kamer, waar individuele mensen zijn en hoe ze bewegen, inclusief de exacte posities van de muren. Mijn computer berekent daarmee de virtuele omgeving en zorgt ervoor dat ik door een muur gesprekken in het kantoor van de directeur niet kan afluisteren. Niettemin beschikt de webrauzer over informatie over wat er in de kamer wordt gezegd en dat is slecht. Zelfs als je niet kunt meeluisteren met een normale client, kan deze informatie vrij eenvoudig door aanvallers worden geëxtraheerd. Daarom is het belangrijk om niet te veel informatie te delen.”

Volgens Mengascini leiden deze kwetsbaarheden tot een aantal mogelijke aanvalsscenario’s. Zo is het voor aanvallers mogelijk om de avatar- en cameraposities van aanvallers en slachtoffers, evenals hun uiterlijk, onafhankelijk van elkaar te controleren. Aanvallers kunnen bijvoorbeeld hun camera onafhankelijk van hun avatar bewegen. “Hierdoor kunnen aanvallers zichzelf ongezien in de kamer plaatsen en meeluisteren”, zegt hij.

Een andere mogelijkheid is dat aanvallers de camerabeelden kunnen zien zonder medeweten van de gebruiker. “Het is alsof aanvallers de VR-bril van de gebruiker opzetten zonder dat ze het merken”, zegt de onderzoeker. Om dit te voorkomen zou zoveel mogelijk informatie aan de serverkant moeten blijven staan, wat daar echter tot een grotere rekenarij zou leiden. Volgens Mengascini is dit precies een van de redenen waarom de metaversumplatforms zo sterk afhankelijk zijn van webrauzers.

Verzaakt

Zoals gebruikelijk in de ethische e-kraakwereld werden de drie platforms op de hoogte gebracht van de kwetsbaarheden en kregen ze de tijd om de lekken te dichten. Alle drie de platforms hebben dat tot nu toe verzaakt en daarom worden hun namen niet openbaar gemaakt. “Vanuit onderzoeksperspectief ben ik uiteraard bezorgd dat de platforms zich niet willen concentreren op veiligheid of daar niet de mankracht voor hebben. Aan de andere kant vind ik dat wij als onderzoekers nu een open onderzoeksvraag hebben. Misschien is het tijd dat we beveiligingsmechanismen voorstellen die aanvallen kunnen voorkomen of op zijn minst moeilijker kunnen maken.”

Hij heeft al ideeën over welke beschermingsmechanismen kunnen worden ingevoerd. Bovenal denkt hij erover om de kennis uit de ontwikkeling van webspellen te gebruiken voor metaversa. Hij is zich ervan bewust dat veel van de benaderingen altijd nadelen hebben en nog tot in detail moeten worden getest. Hij durft die uitdaging echter wel aan te gaan.

Bron: idw-online.de